<i>

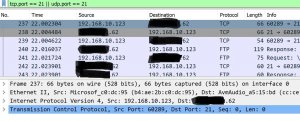

</i> tcpdump -c 40 -vvven port 21 and host 192.168.10.123

tcpdump: listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

11:43:15.085215 cc:ce:1e:a5:15:bd > XX:XX:XX:XX:78:55, ethertype IPv4 (0x0800), length 66: (tos 0x0, ttl 127, id 21698, offset 0, flags [DF], proto TCP (6), length 52) 192.168.10.123.60289 > XXX.XXX.XXX.62.21: Flags [S], cksum 0x0138 (correct), seq 619731104, win 64240, options [mss 1460,nop,wscale 8,nop,nop,sackOK], length 0

11:43:15.087536 cc:ce:1e:a5:15:bd > XX:XX:XX:XX:78:55, ethertype IPv4 (0x0800), length 60: (tos 0x0, ttl 127, id 21699, offset 0, flags [DF], proto TCP (6), length 40) 192.168.10.123.60289 > XXX.XXX.XXX.62.21: Flags [.], cksum 0x0e2e (correct), seq 619731105, ack 1394858650, win 256, length 0

11:43:15.104638 cc:ce:1e:a5:15:bd > XX:XX:XX:XX:78:55, ethertype IPv4 (0x0800), length 75: (tos 0x0, ttl 127, id 21700, offset 0, flags [DF], proto TCP (6), length 61) 192.168.10.123.60289 > XXX.XXX.XXX.62.21: Flags [P.], cksum 0xde91 (correct), seq 0:21, ack 66, win 256, length 21: FTP, length: 21

11:43:15.106790 cc:ce:1e:a5:15:bd > XX:XX:XX:XX:78:55, ethertype IPv4 (0x0800), length 60: (tos 0x0, ttl 127, id 21701, offset 0, flags [DF], proto TCP (6), length 40) 192.168.10.123.60289 > XXX.XXX.XXX.62.21: Flags [.], cksum 0x0dc6 (correct), seq 21, ack 84, win 256, length 0

11:43:15.107212 cc:ce:1e:a5:15:bd > XX:XX:XX:XX:78:55, ethertype IPv4 (0x0800), length 60: (tos 0x0, ttl 127, id 21702, offset 0, flags [DF], proto TCP (6), length 43) 192.168.10.123.60289 > XXX.XXX.XXX.62.21: Flags [P.], cksum 0xe9bb (correct), seq 21:24, ack 87, win 256, length 3: FTP, length: 3

11:43:15.163870 cc:ce:1e:a5:15:bd > XX:XX:XX:XX:78:55, ethertype IPv4 (0x0800), length 60: (tos 0x0, ttl 127, id 21703, offset 0, flags [DF], proto TCP (6), length 40) 192.168.10.123.60289 > XXX.XXX.XXX.62.21: Flags [.], cksum 0x0dbd (correct), seq 24, ack 90, win 256, length 0

11:43:22.091059 cc:ce:1e:a5:15:bd > XX:XX:XX:XX:78:55, ethertype IPv4 (0x0800), length 60: (tos 0x0, ttl 127, id 21704, offset 0, flags [DF], proto TCP (6), length 44) 192.168.10.123.60289 > XXX.XXX.XXX.62.21: Flags [P.], cksum 0x32c7 (correct), seq 24:28, ack 90, win 256, length 4: FTP, length: 4 quit[!ftp]

11:43:22.091096 cc:ce:1e:a5:15:bd > XX:XX:XX:XX:78:55, ethertype IPv4 (0x0800), length 60: (tos 0x0, ttl 127, id 21705, offset 0, flags [DF], proto TCP (6), length 42) 192.168.10.123.60289 > XXX.XXX.XXX.62.21: Flags [P.], cksum 0x00a5 (correct), seq 28:30, ack 90, win 256, length 2: FTP, length: 2

11:43:22.095561 cc:ce:1e:a5:15:bd > XX:XX:XX:XX:78:55, ethertype IPv4 (0x0800), length 60: (tos 0x0, ttl 127, id 21706, offset 0, flags [DF], proto TCP (6), length 40) 192.168.10.123.60289 > XXX.XXX.XXX.62.21: Flags [.], cksum 0x0da8 (correct), seq 30, ack 105, win 256, length 0

11:43:22.098040 cc:ce:1e:a5:15:bd > XX:XX:XX:XX:78:55, ethertype IPv4 (0x0800), length 60: (tos 0x0, ttl 127, id 21707, offset 0, flags [DF], proto TCP (6), length 40) 192.168.10.123.60289 > XXX.XXX.XXX.62.21: Flags [F.], cksum 0x0da7 (correct), seq 30, ack 105, win 256, length 0

^C

10 packets captured

10 packets received by filter

0 packets dropped by kernel